Comment utiliser la force dans Fortnite

La collaboration « Fortnite » et « Star Wars » a apporté aux joueurs des pouvoirs de Force spéciaux et des quêtes « Star Wars ». Les pouvoirs de la Force sont apparus avec le chapitre 4,

Nous sommes tous habitués à envoyer des données sur Internet ou d'autres réseaux locaux. Typiquement, ces données sont transférées sur le réseau sous forme de bits. En règle générale, lorsque des tonnes de données sont envoyées sur un réseau, elles sont susceptibles de perdre des données en raison d'un problème de réseau ou même d'une attaque malveillante. Une somme de contrôle est utilisée pour garantir que les données reçues sont intactes et exemptes d'erreurs et de pertes. La somme de contrôle agit comme une empreinte digitale ou un identifiant unique pour les données.

Pour mieux comprendre cela, considérez ceci : je vous envoie un panier de pommes via un livreur. Maintenant, puisque l'agent de livraison est un tiers, nous ne pouvons pas nous fier entièrement à son authenticité. Alors pour m'assurer qu'il n'a pas mangé de pommes sur son chemin et que tu reçois toutes les pommes, je t'appelle et te dis que je t'ai envoyé 20 pommes. A la réception du panier, vous comptez le nombre de pommes et vérifiez s'il est de 20.

Ce nombre de pommes est ce que la somme de contrôle fait à votre fichier. Si vous avez envoyé un fichier très volumineux sur un réseau (tiers) ou que vous en avez téléchargé un depuis Internet et que vous voulez vous assurer que le fichier a été correctement envoyé ou reçu, vous appliquez un algorithme de somme de contrôle sur votre fichier qui est en cours de envoyé et communiquer la valeur au récepteur. A la réception du fichier, le destinataire appliquera le même algorithme et fera correspondre la valeur obtenue avec ce que vous avez envoyé. Si les valeurs correspondent, le fichier a été envoyé correctement et aucune donnée n'a été perdue. Mais si les valeurs sont différentes, le récepteur saura instantanément que certaines données ont été perdues ou que le fichier a été falsifié sur le réseau. Étant donné que les données peuvent être très sensibles et importantes pour nous, il est important de vérifier toute erreur qui aurait pu se produire lors de la transmission. Donc, une somme de contrôle est très importante pour maintenir l'authenticité et l'intégrité des données. Même un très petit changement dans les données provoque un changement majeur dans la somme de contrôle. Des protocoles comme TCP/IP qui régissent les règles de communication d'Internet utilisent également la somme de contrôle pour s'assurer que des données toujours correctes sont fournies.

Une somme de contrôle est essentiellement un algorithme qui utilise une fonction de hachage cryptographique. Cet algorithme est appliqué sur une donnée ou un fichier avant son envoi et après sa réception sur un réseau. Vous avez peut-être remarqué qu'il est fourni à côté d'un lien de téléchargement afin que lorsque vous téléchargez le fichier, vous puissiez calculer la somme de contrôle sur votre propre ordinateur et la faire correspondre à la valeur donnée. Notez que la longueur d'une somme de contrôle ne dépend pas de la taille des données mais de l'algorithme utilisé. Les algorithmes de somme de contrôle les plus couramment utilisés sont MD5 (Message Digest algorithm 5), SHA1 (Secure Hashing Algorithm 1), SHA-256 et SHA-512. Ces algorithmes produisent respectivement des valeurs de hachage de 128 bits, 160 bits, 256 bits et 512 bits. SHA-256 et SHA-512 sont plus récents et plus puissants que SHA-1 et MD5, qui, dans de rares cas, ont produit les mêmes valeurs de somme de contrôle pour deux fichiers différents. Cela a compromis la validité de ces algorithmes. Les techniques les plus récentes sont à l'épreuve des erreurs et plus fiables. L'algorithme de hachage convertit principalement les données en son équivalent binaire, puis effectue quelques opérations de base telles que AND, OR, XOR, etc. et extrait enfin la valeur hexadécimale des calculs.

Contenu

Qu'est-ce que la somme de contrôle ? Et comment calculer les sommes de contrôle

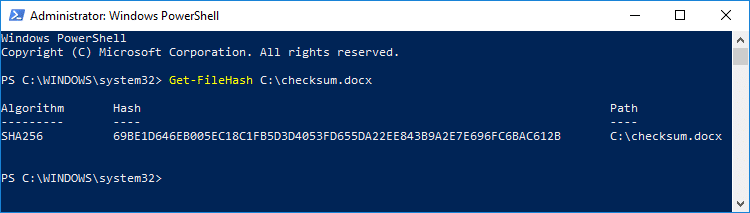

Méthode 1 : calculer les sommes de contrôle à l'aide de PowerShell

1.Utilisez la recherche dans le menu Démarrer de Windows 10 et tapez PowerShell et cliquez sur « Windows PowerShell » dans la liste.

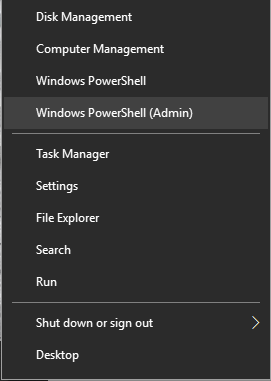

2. Alternativement, vous pouvez cliquer avec le bouton droit de la souris sur Démarrer et sélectionner « Windows PowerShell » dans le menu.

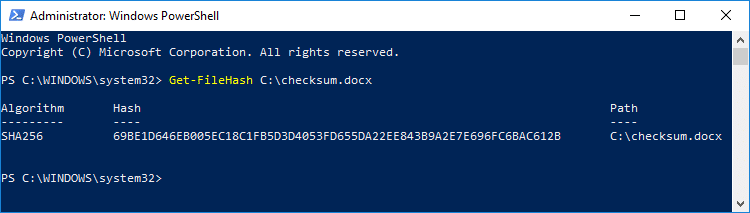

3.Dans Windows PowerShell, exécutez la commande suivante :

Get-FileHash yourFilePath Par exemple, Get-FileHash C:\Users\hp\Desktop\myfile.docx

4. L'invite affichera la valeur de hachage SHA-256 par défaut.

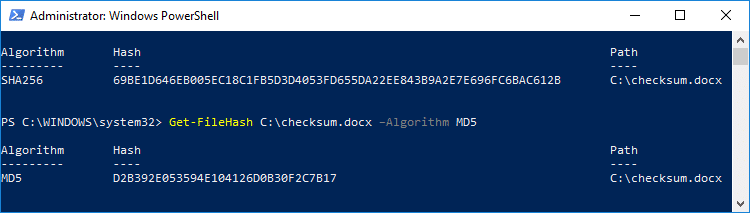

5.Pour les autres algorithmes, vous pouvez utiliser :

Get-FileHash yourFilePath –Algorithm MD5 Ou Get-FileHash yourFilePath –Algorithm SHA1

Vous pouvez maintenant faire correspondre la valeur obtenue avec la valeur donnée.

Méthode 2 : Calculer la somme de contrôle à l'aide du calculateur de somme de contrôle en ligne

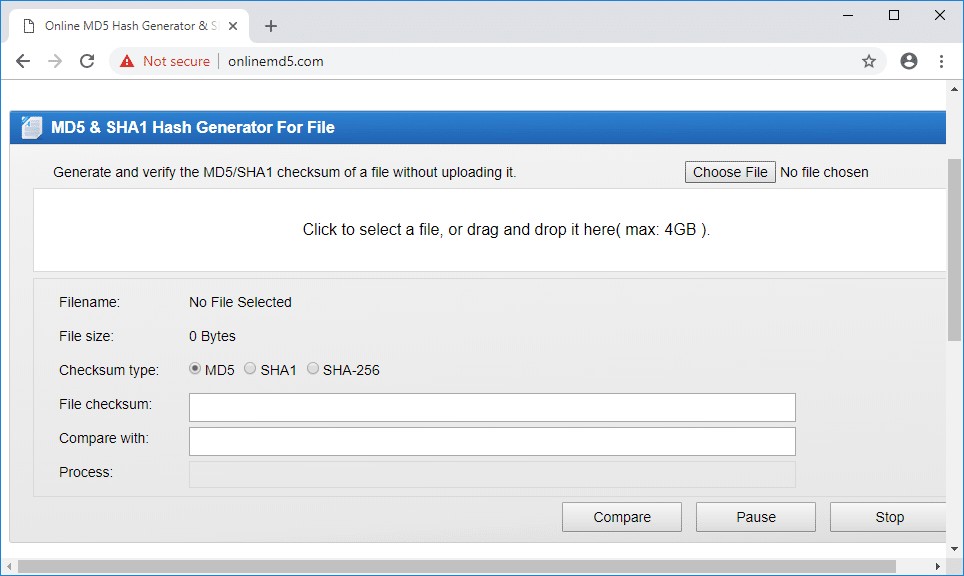

Il existe de nombreux calculateurs de somme de contrôle en ligne comme « onlinemd5.com ». Ce site peut être utilisé pour calculer les sommes de contrôle MD5, SHA1 et SHA-256 pour n'importe quel fichier et même pour n'importe quel texte.

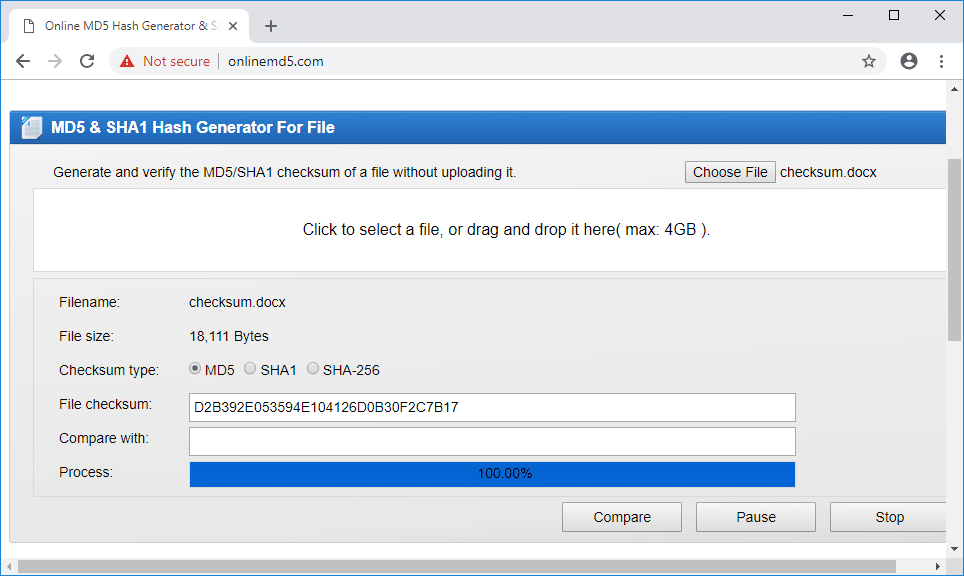

1.Cliquez sur le bouton « Choisir un fichier » et ouvrez le fichier souhaité.

2. Alternativement, faites glisser et déposez votre fichier dans la zone indiquée.

3.Sélectionnez l' algorithme de votre choix et obtenez la somme de contrôle requise.

4.Vous pouvez également faire correspondre cette somme de contrôle obtenue avec la somme de contrôle donnée en copiant la somme de contrôle donnée dans la zone de texte « Comparer avec : ».

5.Vous verrez la coche ou la croix à côté de la zone de texte en conséquence.

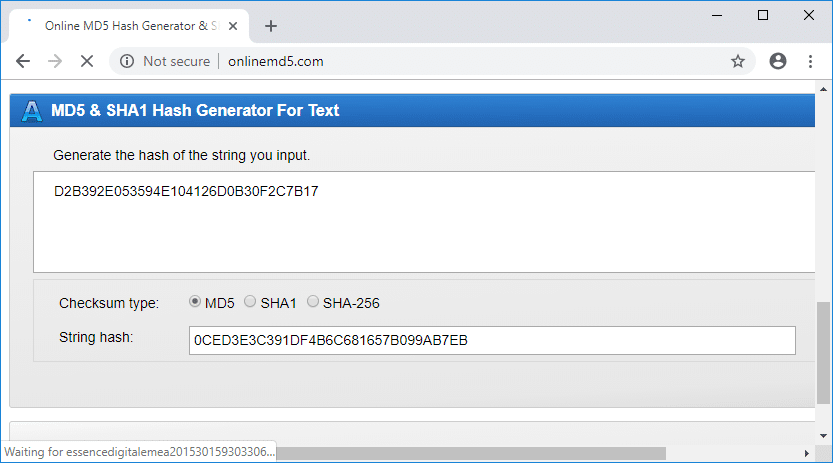

Pour calculer directement le hachage d'une chaîne ou d'un texte :

a) Faites défiler la page jusqu'à " Générateur de hachage MD5 et SHA1 pour le texte "

b) Copiez la chaîne dans la zone de texte donnée pour obtenir la somme de contrôle requise.

Pour les autres algorithmes, vous pouvez utiliser ' https://defuse.ca/checksums.htm '. Ce site vous donne une liste complète de nombreuses valeurs d'algorithmes de hachage différentes. Cliquez sur « Choisir un fichier » pour sélectionner votre fichier et cliquez sur « Calculer les sommes de contrôle… » pour obtenir les résultats.

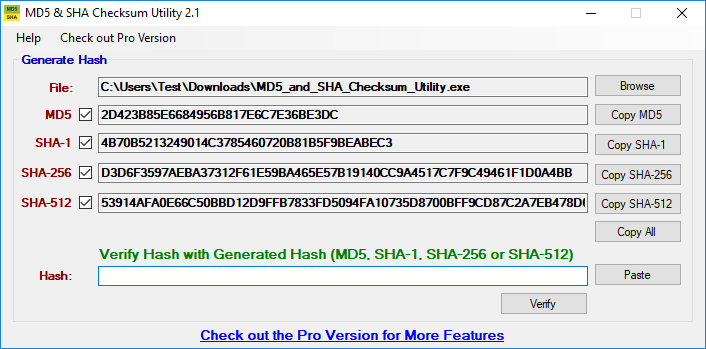

Méthode 3 : utiliser l'utilitaire de somme de contrôle MD5 et SHA

Tout d'abord, téléchargez l'utilitaire de somme de contrôle MD5 et SHA, puis lancez-le en double-cliquant sur le fichier exe. Parcourez simplement votre fichier et vous pouvez obtenir son hachage MD5, SHA1, SHA-256 ou SHA-512. Vous pouvez également copier-coller le hachage donné dans la zone de texte appropriée pour le faire facilement correspondre à la valeur obtenue.

Conseillé:

J'espère que les étapes ci-dessus ont été utiles pour apprendre Qu'est-ce que la somme de contrôle ? Et comment le calculer ; mais si vous avez encore des questions concernant cet article, n'hésitez pas à les poser dans la section des commentaires.

La collaboration « Fortnite » et « Star Wars » a apporté aux joueurs des pouvoirs de Force spéciaux et des quêtes « Star Wars ». Les pouvoirs de la Force sont apparus avec le chapitre 4,

La plate-forme Twitch a la possibilité de vous protéger contre tout langage nuisible, offensant et abusif dans le chat. Pour les jeunes utilisateurs, il est conseillé d'avoir

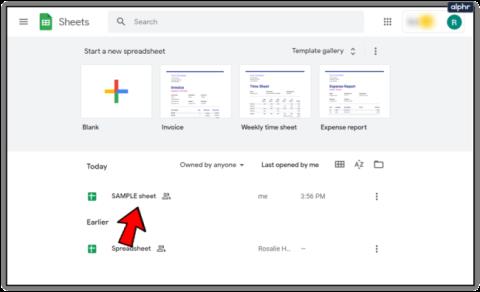

https://www.youtube.com/watch?v=Pt48wfYtkHE Google Docs est un excellent outil de collaboration car il permet à plusieurs personnes de modifier et de travailler sur un seul fichier.

Vous pouvez utiliser plusieurs méthodes pour découper des formes dans Adobe Illustrator. En effet, de nombreux objets ne sont pas créés de la même manière. Malheureusement,

Avez-vous déjà reçu la notification « Ce numéro de téléphone est banni » dans Telegram ? Si tel est le cas, vous vous demandez peut-être ce que cela signifie. Telegram a des restrictions

Snapchat est une plateforme sociale populaire qui permet aux utilisateurs de publier des clips vidéo publiquement et d'envoyer des messages directement à d'autres utilisateurs. Si quelqu'un ne répond pas

Obtenir un Désolé, vous ne pouvez envoyer des messages qu'à des contacts communs pour le moment. Une erreur dans Telegram peut être décevante lorsque vous contactez un nouveau contact.

Si vous souhaitez créer une présentation pour téléphones mobiles, vous devrez modifier la mise en page en verticale dans Google Slides. Google Slides est destiné à

Obsidian propose une plateforme de création et de gestion de liens entre ressources, notes et idées. Créer des liens dans Obsidian vous aide à débloquer de nouveaux niveaux de

Fusionner deux visages complètement différents à partir de photographies est toujours une excellente façon de s'amuser. Mélanger deux images distinctes pour créer un tout nouveau look a

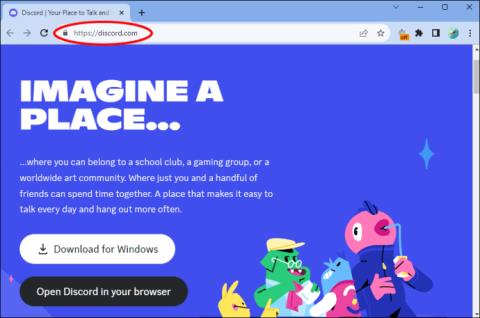

https://www.youtube.com/watch?v=ptR9NfE8FVw Les chaînes Discord sont ce qui rend l'application Discord divertissante. Que ce soit une chaîne de texte pleine de mèmes

Mis à jour le 19 octobre 2023 Parfois, la vie fait obstacle à nos objectifs en matière de médias sociaux. Vous avez probablement eu ces moments où vous tapez sur votre téléphone,

Bien qu'il soit possible de désactiver les appels sur WhatsApp, cette option n'est pas facile à trouver dans l'application à moins que vous n'apportiez quelques modifications. De nombreux utilisateurs choisissent de

Le plus gros problème rencontré par les utilisateurs de Roblox est de rester coincé dans un jeu. Cela est dû à la navigation dans l'interface utilisateur que vous avez peut-être accidentellement activée pendant que vous

https://www.youtube.com/watch?v=srNFChLxl5c Les moments forts d'Instagram sont un excellent moyen de vous rapprocher de vos abonnés. Vous pouvez partager vos moments privilégiés

Si vous utilisez une application de messagerie pour rester en contact avec votre famille et vos amis, vous connaissez déjà Facebook Messenger et WhatsApp. Les deux sont gratuits,

La perte de données peut être dévastatrice, tant sur le plan financier que sur le plan de la productivité. Selon IBM, le coût moyen d'une violation de données en 2023 était supérieur à 4 dollars

Saviez-vous que vous pouvez travailler sur plusieurs applications simultanément sur votre iPad ? Vous pouvez utiliser de nombreuses options multitâches sur votre iPad, telles que Split View. Diviser

La mise en place d'une authentification à deux facteurs (2FA), également connue sous le nom d'authentification en deux étapes, est essentielle car elle vous offre une couche de sécurité supplémentaire. Dans le moderne

Les sous-titres sont la solution idéale si vous souhaitez profiter en silence de votre film ou de votre émission de télévision préférée. Comme d’autres plateformes de streaming, Paramount+ vous permet rapidement