Que vous soyez débutant à l'école, novice en informatique ou professionnel, vous avez sans doute souvent entendu parler du VPN (réseau privé virtuel, réseau personnel virtuel)… Qu'est-ce qu'un VPN ? Quels sont ses avantages et ses inconvénients ? Avec WebTech360, découvrons ensemble la définition du VPN et comment appliquer ce modèle et ce système au travail.

En savoir plus sur le VPN

1. Qu'est-ce qu'un VPN ?

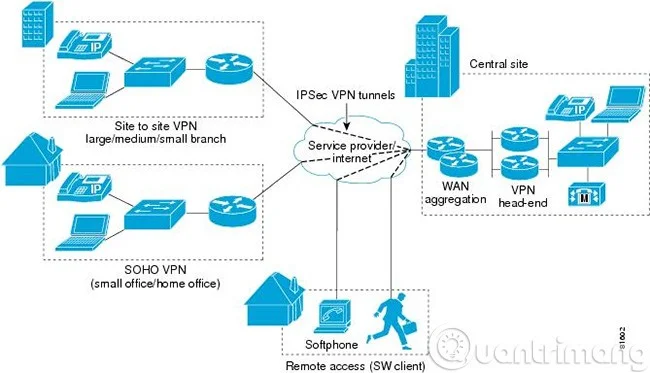

VPN (Virtual Private Network) est une technologie réseau qui crée une connexion sécurisée lors de la connexion à un réseau public comme Internet ou à un réseau privé appartenant à un fournisseur d'accès. Les grandes entreprises, les établissements d'enseignement et les agences gouvernementales utilisent la technologie VPN pour permettre aux utilisateurs distants de se connecter en toute sécurité au réseau privé de leur agence.

Un système VPN peut connecter de nombreux sites différents, en fonction de la région ou de la zone géographique, à l'instar du réseau étendu (WAN) . De plus, le VPN est également utilisé pour diffuser et étendre les modèles intranet afin d'améliorer la transmission des informations et des données. Par exemple, les écoles doivent toujours utiliser un VPN pour connecter leurs campus (ou leurs antennes et leur siège social).

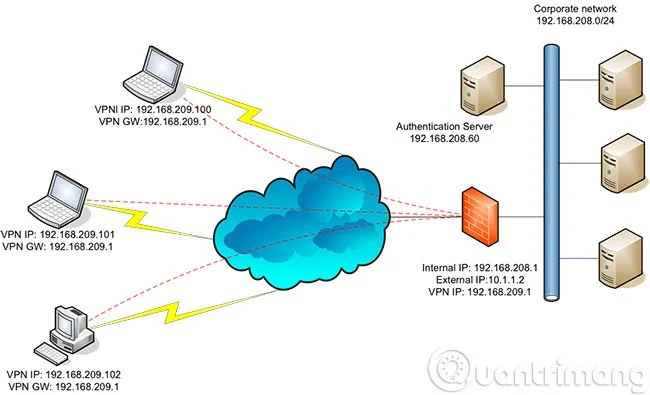

Pour vous connecter au VPN, chaque compte doit être authentifié (identifiant et mot de passe ). Ces informations d'authentification permettent d'autoriser l'accès via un code PIN (numéro d'identification personnel) . Ce code PIN n'est généralement valable que pendant une durée limitée (30 secondes ou 1 minute).

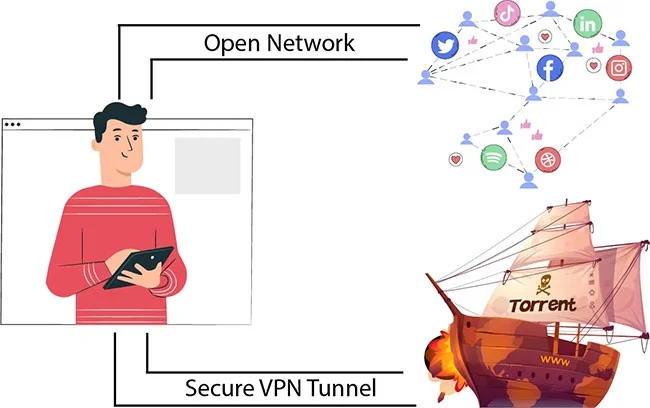

Lorsque vous connectez votre ordinateur ou un autre appareil, tel qu'un téléphone ou une tablette, à un VPN, votre ordinateur se comporte comme s'il était connecté au même réseau local que le VPN. Tout le trafic réseau est acheminé vers le VPN via une connexion sécurisée. Cela vous permet d'accéder en toute sécurité aux ressources de votre réseau local, même à distance.

Vous pouvez également utiliser Internet comme si vous étiez à l'emplacement du VPN, ce qui offre certains avantages lors de l'utilisation du Wi-Fi public ou de l'accès à des sites Web bloqués et géo-restreints.

Lorsque vous naviguez sur le web avec un VPN, votre ordinateur contacte le site web via une connexion VPN chiffrée. Toutes les requêtes, informations et données échangées entre vous et le site web transitent par une connexion sécurisée. Si vous utilisez un VPN aux États-Unis pour accéder à Netflix, Netflix considérera votre connexion comme provenant des États-Unis.

Même si cela semble assez simple, en réalité les VPN sont utilisés pour faire beaucoup de choses :

- Accéder au réseau d'entreprise en déplacement : les VPN sont souvent utilisés par les professionnels pour accéder à leur réseau d'entreprise, y compris à toutes les ressources du réseau local, lorsqu'ils sont en déplacement, en voyage, etc. Les ressources du réseau interne n'ont pas besoin d'être directement exposées à Internet, ce qui augmente la sécurité.

- Accédez à votre réseau domestique, même en déplacement : vous pouvez configurer votre propre VPN pour y accéder lorsque vous êtes loin de chez vous. Vous pourrez ainsi accéder à distance à Windows via Internet, utiliser des fichiers partagés sur votre réseau local et jouer à des jeux vidéo sur Internet comme si vous étiez sur le même réseau local.

- Navigation anonyme : Si vous utilisez un réseau Wi-Fi public et naviguez sur des sites web non HTTPS, la sécurité des données échangées sur le réseau sera facilement compromise. Pour masquer votre navigation et renforcer la sécurité de vos données, connectez-vous à un VPN. Toutes les informations transmises sur le réseau seront alors chiffrées.

- Accédez à des sites Web géo-bloqués, contournez la censure d'Internet, contournez les pare-feu,...

- Téléchargement de fichiers : Télécharger BitTorrent via un VPN accélérera vos téléchargements. C'est également utile pour le trafic que votre FAI pourrait bloquer.

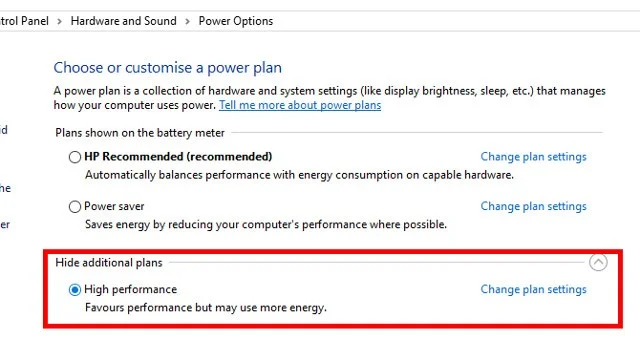

2. Caractéristiques importantes du VPN

Cryptage

![Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN) Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN)]()

L'une des principales fonctions d'un VPN est de bloquer les tentatives d'interception, de lecture ou de modification du contenu de votre trafic Internet par des utilisateurs non autorisés. Pour ce faire, il convertit vos données en un format illisible grâce à un processus appelé chiffrement.

Les données sont protégées par une clé de chiffrement qui ne peut être définie que par les utilisateurs autorisés. Pour déchiffrer les données, vous aurez besoin de la même clé de déchiffrement. Un VPN chiffre vos données à leur arrivée dans le tunnel VPN, puis les restitue à leur format d'origine à l'autre extrémité.

La plupart des VPN utilisent trois types de techniques de chiffrement :

Chiffrement symétrique : Le chiffrement symétrique est une ancienne forme de cryptographie qui utilise un algorithme pour transformer les données. La « clé » est un élément de l'algorithme qui modifie le résultat du chiffrement. L'expéditeur et le destinataire utilisent la même clé pour chiffrer ou déchiffrer les données.

Ces algorithmes regroupent les données en une série de grilles, puis déplacent, échangent et brouillent leur contenu à l'aide d'une clé. Cette technique, appelée chiffrement par blocs, est à la base des systèmes de chiffrement à clé les plus courants, comme AES et Blowfish.

- AES : Advanced Encryption System (AES) est un chiffrement par blocs imposé par le gouvernement américain et utilisé par la plupart des services VPN dans le monde. Il décompose les flux de données en matrices de 128 bits, chacune d'une longueur de 16 octets. Les clés peuvent avoir une longueur de 128, 192 ou 256 bits, tandis que les blocs sont des grilles de 4x4 octets. Si vous n'êtes pas familier avec les unités de données, il est important de comprendre la différence entre bits et octets. La longueur de la clé détermine le nombre de cycles de chiffrement ou le nombre de transitions. Par exemple, AES-256 effectue 14 cycles de chiffrement, ce qui le rend extrêmement sécurisé.

- Blowfish : Les utilisateurs qui ne font pas confiance à la sécurité offerte par AES utiliseront Blowfish. Ce protocole utilise un algorithme open source, ce qui explique sa présence dans le système open source OpenVPN. Cependant, techniquement, Blowfish est plus faible qu'AES car il utilise des blocs de 64 bits, soit la moitié de la taille d'un bloc AES. C'est pourquoi la plupart des services VPN préfèrent AES à Blowfish.

Chiffrement à clé publique : Un défaut évident du chiffrement symétrique est que l'expéditeur et le destinataire doivent disposer de la même clé. Il faudrait alors envoyer la clé au serveur VPN pour initier la communication. Si des intercepteurs parviennent à obtenir la clé, ils peuvent déchiffrer toutes les données chiffrées avec cette clé. Le chiffrement à clé publique offre une solution au risque de sécurité lié à la transmission de clés. Il utilise deux clés, dont une publique. Les données chiffrées avec une clé publique ne peuvent être déchiffrées qu'avec la clé de déchiffrement correspondante, et inversement.

Hachage : Le hachage est la troisième méthode de chiffrement utilisée par les VPN. Il utilise l'algorithme de hachage sécurisé (SHA) pour préserver l'intégrité des données et vérifier leur provenance.

Tunneling fractionné

![Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN) Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN)]()

Le split tunneling est une fonctionnalité VPN populaire qui vous permet de choisir les applications sécurisées et celles qui fonctionnent normalement. Cette fonctionnalité pratique vous permet de préserver la confidentialité d'une partie de votre trafic internet et d'acheminer le reste via votre réseau local.

Le tunneling fractionné peut être un outil utile pour économiser de la bande passante, car il n'envoie qu'une partie de votre trafic internet via le tunnel. Ainsi, si vous avez des données sensibles à transférer, vous pouvez les protéger sans subir la latence inévitable qu'un VPN peut entraîner lors d'autres activités en ligne.

Limites de données et de bande passante

![Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN) Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN)]()

Les limites de données et de bande passante déterminent la quantité de données que vous pouvez transférer ou la bande passante que vous pouvez utiliser simultanément. Les services VPN utilisent ces limites pour contrôler la quantité et la vitesse de circulation des données sur le réseau.

Il est important pour les fournisseurs VPN de maintenir des limites afin d'éviter les congestions et les pannes. Cependant, les fournisseurs premium dotés d'infrastructures importantes comme ExpressVPN, NordVPN, PIA et Surfshark n'imposent aucune limite d'utilisation de données et de bande passante.

Politique de non-journalisation

Une politique de non-conservation des journaux d'activité est la promesse d'un fournisseur de services VPN de ne jamais conserver de trace des activités en ligne d'un utilisateur. Cette politique est un argument de vente majeur pour les VPN, car c'est l'une des principales raisons pour lesquelles les gens les utilisent.

Peu de VPN proposent un service sans journaux complet, et même ceux qui le font strictement ont tendance à conserver des journaux. Si vous hésitez sur le VPN qui ne conserve aucun journal, privilégiez les services qui utilisent uniquement des serveurs RAM. Ces serveurs stockent des données temporaires qui sont supprimées à la mise hors tension du matériel.

Connectez plusieurs appareils simultanément

![Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN) Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN)]()

Le nombre de connexions simultanées correspond au nombre d'appareils pouvant se connecter simultanément au VPN. La plupart des VPN limitent le nombre de connexions simultanées, et seuls quelques-uns d'entre eux peuvent gérer un nombre illimité de connexions simultanément.

Une chose à retenir avec les connexions à plusieurs appareils est que vous pouvez installer des VPN sur autant d'appareils que vous le souhaitez, mais vous ne pouvez pas les exécuter sur tous en même temps.

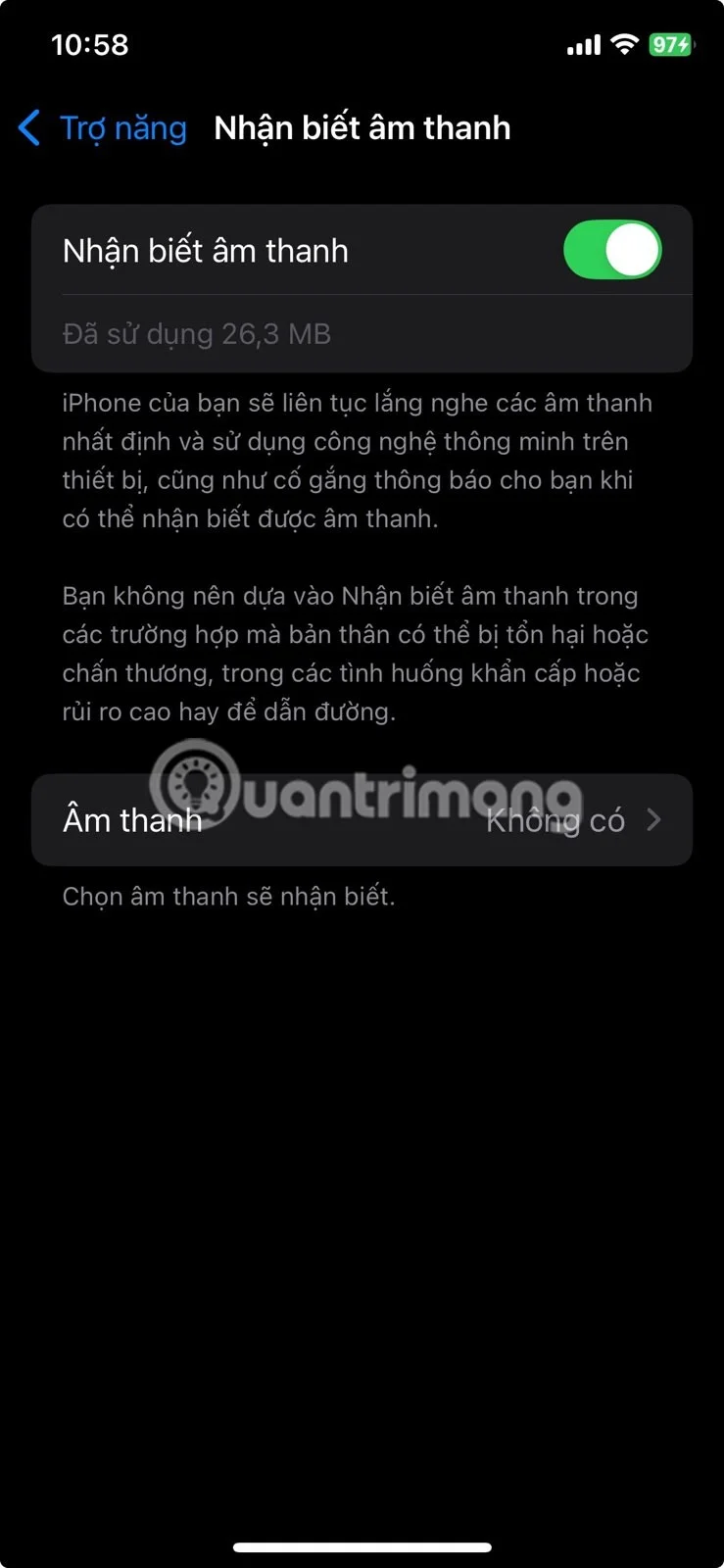

Interrupteur d'arrêt

![Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN) Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN)]()

Un kill switch VPN est une fonctionnalité qui déconnecte votre appareil d'Internet en cas de perte inattendue de la connexion VPN. Il s'agit d'une fonctionnalité VPN importante qui vous empêche d'envoyer des données en dehors du tunnel VPN sécurisé.

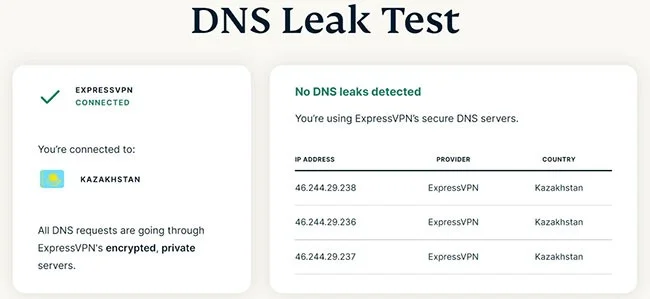

Protection contre les fuites IP

L'objectif principal d'un VPN est de masquer votre véritable adresse IP aux regards indiscrets. Cependant, il arrive que votre adresse IP d'origine soit exposée, exposant ainsi votre localisation, votre historique de navigation et votre activité en ligne. Ce phénomène, appelé fuite d'adresse IP, va à l'encontre de l'objectif d'un VPN.

De nombreux VPN de premier plan intègrent une protection contre les fuites IP/DNS activée par défaut. Ils proposent également des outils permettant de vérifier votre adresse IP réelle et celle qui vous a été attribuée par le VPN. Avec une connexion VPN active, les deux adresses IP ne devraient pas correspondre.

![Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN) Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN)]()

Mélange d'adresses IP

IP Shuffle est une fonctionnalité de sécurité VPN qui randomise votre adresse IP. Les VPN le font en vous reconnectant à un autre serveur VPN après un certain temps. La plupart des VPN permettent de définir cette fréquence de connexion aléatoire avec différentes options, allant de toutes les 10 minutes à toutes les heures, voire tous les jours.

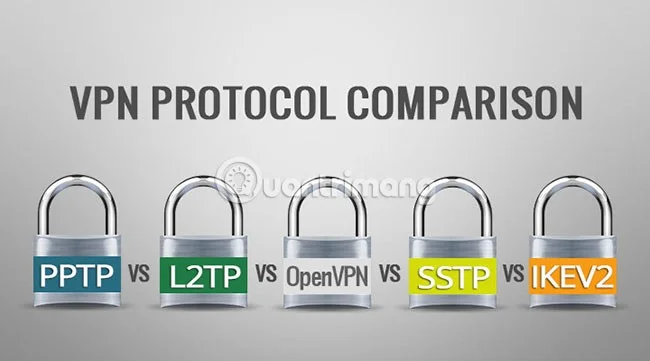

3. Protocoles couramment utilisés dans les VPN

Les produits VPN varient considérablement en termes de commodité, d'efficacité et de sécurité. Si la sécurité est une préoccupation majeure, une organisation doit prêter attention aux protocoles pris en charge par le service VPN. Certains protocoles largement utilisés présentent des faiblesses importantes, tandis que d'autres offrent une sécurité de pointe. Les meilleurs protocoles actuellement disponibles sont OpenVPN et IKEv2.

En savoir plus sur les protocoles VPN

![Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN) Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN)]()

Un protocole VPN est essentiellement un ensemble de protocoles. Chaque VPN doit être capable de gérer plusieurs fonctions :

Tunnellisation (technique de transmission de données sur plusieurs réseaux utilisant différents protocoles) : la fonction principale d'un VPN est de transmettre des paquets d'un point à un autre sans les révéler à quiconque. Pour ce faire, le VPN encapsule toutes les données dans un format compréhensible par le client et le serveur. L'émetteur transfère les données au format tunnel, tandis que le récepteur les extrait pour obtenir les informations.

- Chiffrement : le tunneling n'offre aucune protection. N'importe qui peut extraire les données. Celles-ci doivent également être chiffrées lors de leur transmission. Le destinataire saura déchiffrer les données d'un expéditeur donné.

- Authentification . Pour être sécurisé, un VPN doit confirmer l'identité de tout client qui tente de communiquer avec lui. Le client doit confirmer qu'il a atteint le serveur souhaité.

- Gestion de session : Une fois qu'un utilisateur est authentifié, le VPN doit maintenir une session afin que le client puisse continuer à « communiquer » avec lui pendant un certain temps.

Les protocoles VPN traitent généralement le tunneling, l'authentification et la gestion des sessions comme un tout. Toute faiblesse dans l'une de ces fonctions constitue une faille de sécurité potentielle. Le chiffrement est un domaine spécialisé et très complexe. C'est pourquoi, plutôt que d'inventer quelque chose de nouveau, les VPN utilisent souvent une combinaison de protocoles de chiffrement fiables. Voici quelques protocoles VPN courants, ainsi que leurs forces et leurs faiblesses.

Protocoles faibles

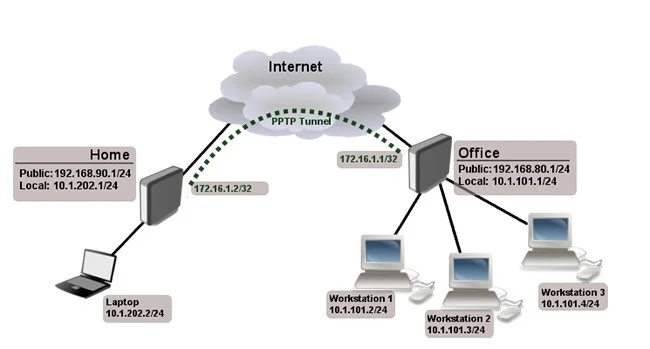

Protocole de tunneling point à point (PPTP)

Le protocole le plus ancien encore utilisé est PPTP (Point-to-Point Tunneling Protocol). Il a été utilisé pour la première fois en 1995. PPTP ne spécifie pas de protocole de chiffrement, mais peut utiliser plusieurs protocoles, comme le protocole MPPE-128. L'absence de standardisation de la puissance du protocole constitue un risque, car il ne peut utiliser que la norme de chiffrement la plus forte, prise en charge par les deux parties. Si une partie ne prend en charge qu'une norme plus faible, la connexion doit utiliser un chiffrement plus faible que celui attendu par l'utilisateur.

![Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN) Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN)]()

Cependant, le véritable problème avec PPTP réside dans le processus d'authentification. PPTP utilise le protocole MS-CHAP, qui peut être facilement piraté dans sa forme actuelle. Un attaquant peut se connecter et se faire passer pour un utilisateur autorisé.

Sécurité IP (IPSec)

Utilisé pour sécuriser les communications et les flux de données sur Internet (hors VPN). C'est le point clé : le trafic IPSec est principalement utilisé par les modes de transport , ou tunnels (également appelés tunnels ; ce concept est souvent utilisé dans les proxys, SOCKS) pour chiffrer les données dans le VPN.

La différence entre ces modes est :

- Le mode transport chiffre uniquement les données contenues dans les paquets (package de données, également appelé charge utile). Le mode tunnel chiffre l'intégralité du paquet de données.

![Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN) Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN)]()

Par conséquent, IPSec est souvent appelé superposition de sécurité , car IPSec utilise des couches de sécurité par rapport à d'autres protocoles.

L2TP

![Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN) Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN)]()

Le protocole L2TP utilise généralement l'algorithme de chiffrement IPSec. Bien que nettement plus puissant que PPTP, il reste une source de préoccupation pour les utilisateurs. La principale vulnérabilité de L2TP/IPSec réside dans la méthode d'échange de clés publiques. L'échange de clés publiques Diffie-Hellman permet à deux parties de s'accorder sur la clé de chiffrement suivante, à l'insu de tous. Il existe une méthode pour « déchiffrer » ce processus, qui nécessite une puissance de calcul importante, mais permet ensuite d'accéder à toutes les communications d'un VPN donné.

Secure Sockets Layer (SSL) et Transport Layer Security (TLS)

Similaires à IPSec, les deux protocoles ci-dessus utilisent également des mots de passe pour garantir la sécurité entre les connexions dans l'environnement Internet.

![Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN) Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN)]()

Modèle VPN SSL

De plus, les deux protocoles ci-dessus utilisent également le mode Handshake , lié au processus d'authentification des comptes entre le client et le serveur. Pour qu'une connexion soit considérée comme réussie, ce processus d'authentification utilise des certificats , qui sont des clés d'authentification de compte stockées sur le serveur et le client.

Protocoles avec une meilleure sécurité

IKEv2 (échange de clés Internet)

![Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN) Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN)]()

IKEv2 (Internet Key Exchange) est considéré comme hautement sécurisé parmi les protocoles actuels. IKEv2 utilise le tunneling IPSec et propose un large choix de protocoles de chiffrement. IKEv2 utilise le chiffrement AES-256, très difficile à déchiffrer. IKEv2 utilise une authentification forte par certificat et peut utiliser l'algorithme HMAC pour vérifier l'intégrité des données transmises. IKEv2 prend en charge les communications rapides et est particulièrement robuste pour maintenir les sessions, même en cas d'interruption de la connexion Internet. Windows, macOS, iOS et Android prennent tous en charge IKEv2. Plusieurs implémentations open source sont également disponibles.

La version 1 du protocole a été introduite en 1998 et la version 2 en 2005. IKEv2 n'est pas l'un des protocoles les plus récents, mais il est très bien entretenu.

SSTP (protocole de tunneling de sockets sécurisé)

![Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN) Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN)]()

SSTP (Secure Socket Tunneling Protocol) est un produit Microsoft, principalement pris en charge sous Windows. Associé au chiffrement AES et au protocole SSL, SSTP offre théoriquement une bonne sécurité. Aucune vulnérabilité connue n'a été détectée dans SSTP, mais il est possible que certaines faiblesses existent.

L’un des problèmes pratiques du protocole SSTP est sa prise en charge limitée sur les systèmes non Windows.

OpenVPN

![Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN) Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN)]()

OpenVPN est une suite de protocoles ouverts offrant de solides fonctionnalités de sécurité et qui est devenue très populaire. OpenVPN a été publié pour la première fois en 2001 sous licence GPL. OpenVPN est open source, ce qui garantit qu'il a été testé pour détecter d'éventuelles vulnérabilités. La fonctionnalité de chiffrement d'OpenVPN utilise généralement la bibliothèque OpenSSL. OpenSSL prend en charge de nombreux algorithmes de chiffrement, dont AES.

Il n'existe aucun support pour OpenVPN au niveau du système d'exploitation, mais de nombreux packages incluent leurs propres clients OpenVPN.

Pour optimiser la sécurité d'un protocole, les administrateurs doivent le gérer correctement. La communauté OpenVPN propose des recommandations pour améliorer la sécurité d'OpenVPN.

SoftEther (Ethernet logiciel)

![Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN) Qu'est-ce qu'un VPN ? Avantages et inconvénients d'un réseau privé virtuel (VPN)]()

SoftEther (Software Ethernet) est un produit relativement récent, lancé pour la première fois en 2014. Comme OpenVPN, SoftEther est open source. SoftEther prend en charge les protocoles de chiffrement les plus puissants, notamment AES-256 et RSA 4096 bits. SoftEther offre des vitesses de communication supérieures à celles de la plupart des protocoles, y compris OpenVPN, à débit de données donné. Il ne prend pas en charge son propre système d'exploitation, mais peut être installé sur divers systèmes d'exploitation, notamment Windows, Mac, Android, iOS, Linux et Unix.

En tant que nouveau protocole, SoftEther ne bénéficie pas d'un support aussi complet que d'autres. SoftEther n'existe pas depuis aussi longtemps qu'OpenVPN, les utilisateurs n'ont donc pas eu autant de temps pour tester le protocole et détecter d'éventuelles faiblesses. Cependant, SoftEther est un concurrent sérieux pour quiconque recherche une sécurité optimale.

Alors quel protocole choisir ?

La question « Quel protocole est le plus sécurisé ? » est difficile à répondre. IKEv2, OpenVPN et SoftEther sont tous deux de sérieux concurrents. OpenVPN et SoftEther ont l'avantage d'être open source. IKEv2 possède des implémentations open source, mais il existe également des implémentations propriétaires. Le principal avantage d'IKEv2 en matière de sécurité réside dans sa facilité d'installation, réduisant ainsi le risque d'erreurs de configuration. SoftEther offre une très bonne sécurité, mais les utilisateurs n'ont pas autant d'expérience avec SoftEther qu'avec les deux autres protocoles. Il est donc possible que SoftEther présente des problèmes que les utilisateurs n'ont pas encore détectés.

Le code d'OpenVPN est disponible depuis des années et est examiné par les experts en sécurité. OpenVPN est largement utilisé et prend en charge les protocoles de chiffrement les plus puissants. La décision finale dépendra également d'autres facteurs, tels que la commodité et la rapidité, ou si la sécurité est une préoccupation majeure.

4. Avantages et inconvénients du VPN

C'est la théorie, mais en pratique, quels sont les avantages et les inconvénients du VPN ? Poursuivez votre discussion avec WebTech360.

Pour créer un réseau privé, un réseau personnel virtuel, l'utilisation d'un VPN est une solution économique. L'environnement Internet est le principal moyen de communication pour la transmission des données. Son coût est tout à fait raisonnable comparé à celui d'une connexion privée coûteuse. De plus, l'utilisation de logiciels et de matériels pour l'authentification des comptes est coûteuse. Comparé à la commodité offerte par un VPN et au coût de la mise en place d'un système, le VPN est nettement supérieur.

Mais à côté de cela, il y a des inconvénients très évidents tels que :

Les VPN ne sont pas en mesure de gérer la qualité de service (QoS) sur Internet, ce qui expose les paquets de données à des risques de perte et de compromission. La capacité de gestion des fournisseurs de VPN est limitée : personne ne peut prédire ce qui peut arriver à ses clients, ou, en bref, ils peuvent être piratés.

5. Pourquoi avez-vous besoin d’un service VPN ?

Naviguer ou effectuer des opérations bancaires sur un réseau Wi-Fi non sécurisé peut exposer vos informations personnelles et vos habitudes de navigation à des risques. C'est pourquoi un VPN est indispensable pour toute personne soucieuse de sa confidentialité et de sa sécurité en ligne.

Vous êtes-vous déjà connecté à votre compte bancaire en ligne dans le hall de votre hôtel ? Ou peut-être avez-vous réglé votre facture de carte de crédit en ligne en sirotant un moka dans votre café préféré. Si vous l'avez fait sans vous connecter au préalable à un VPN, vous risquez d'exposer vos informations personnelles et vos habitudes de navigation aux pirates et aux cybercriminels.

À moins que vous ne vous connectiez à un réseau Wi-Fi privé nécessitant un mot de passe, toutes les données transmises pendant vos sessions en ligne peuvent être facilement écoutées par des inconnus utilisant le même réseau.

C'est là qu'un VPN entre en jeu : il chiffre vos données en ligne et les brouille pour qu'elles ne puissent pas être lues par des inconnus. Le chiffrement fourni par un VPN préserve la confidentialité de vos activités en ligne, qu'il s'agisse d'envoyer des e-mails, d'acheter en ligne, de payer vos factures ou de discuter avec votre médecin.

Un VPN peut également masquer votre adresse IP afin que les indiscrets ne sachent pas que vous naviguez sur le web, téléchargez des fichiers et commentez sur des groupes Reddit. Un VPN chiffre les données que vous envoyez et recevez sur tous les appareils que vous utilisez, y compris votre téléphone, votre ordinateur portable ou votre tablette. Il envoie vos données via un tunnel sécurisé vers les serveurs du fournisseur VPN. Vos données sont chiffrées et redirigées vers le site web auquel vous tentez d'accéder.

6. À quoi s’attendre en matière de services VPN ?

Le marché des VPN regorge d'options, il est donc important de prendre en compte vos besoins lors de l'achat d'un VPN.

Pensez à ce qui est important pour vous. Souhaitez-vous surfer anonymement sur le web en masquant votre adresse IP ? Craignez-vous que vos informations soient volées sur les réseaux Wi-Fi publics ? Voyagez-vous souvent et souhaitez-vous pouvoir regarder vos émissions préférées où que vous soyez ?

Un bon VPN peut vous aider à répondre à tous ces besoins, mais il y a quelques autres points à prendre en compte.

7. Comment choisir un VPN

Un moyen intelligent de rester en sécurité sur un réseau Wi-Fi public est d'utiliser un VPN. Mais comment choisir au mieux un réseau privé virtuel ? Voici quelques questions à se poser pour choisir un fournisseur VPN.

- Respectent-ils votre vie privée ? L'utilisation d'un VPN a pour but de protéger votre vie privée. Il est donc important que votre fournisseur de VPN la respecte également. Il devrait appliquer une politique de non-conservation des journaux, ce qui signifie qu'il ne surveille ni n'enregistre jamais vos activités en ligne.

- Utilisent-ils le protocole le plus récent ? OpenVPN offre une sécurité plus élevée que d'autres protocoles, comme PPTP. OpenVPN est un logiciel open source compatible avec tous les principaux systèmes d'exploitation.

- Y a-t-il des limites de données ? Selon votre consommation d'internet, la bande passante peut être un facteur déterminant. Assurez-vous que leurs services correspondent à vos besoins en vérifiant si vous bénéficiez d'une bande passante complète, sans limite de données.

- Où sont situés les serveurs ? Déterminez l'emplacement du serveur qui vous importe. Si vous souhaitez apparaître comme si vous accédiez au web depuis un certain pays, assurez-vous qu'il y a un serveur dans ce pays.

- Pouvez-vous configurer un accès VPN sur plusieurs appareils ? Si vous êtes comme le consommateur moyen, vous utilisez probablement entre trois et cinq appareils. Idéalement, vous devriez pouvoir utiliser un VPN sur tous vos appareils simultanément.

- Combien coûte un VPN ? Si le prix est un critère important pour vous, un VPN gratuit pourrait vous sembler la meilleure option. Cependant, gardez à l'esprit que certains services VPN peuvent être gratuits, mais que vous pourriez devoir les payer d'autres manières, comme l'affichage régulier de publicités ou la collecte et la vente de vos informations personnelles à des tiers. En comparant les options payantes et gratuites, vous constaterez peut-être que les VPN gratuits :

- Ne fournit pas les protocoles les plus récents ou sécurisés

- Ne fournit pas la bande passante et la vitesse de connexion les plus élevées pour les utilisateurs gratuits

- A un taux de déconnexion plus élevé

- Peu de serveurs dans de nombreux pays du monde

- Aucun support fourni

De nombreux éléments sont à prendre en compte lors du choix d'un VPN. Faites donc quelques tests chez vous pour vous assurer de choisir le VPN adapté à vos besoins. Quel que soit le fournisseur choisi, soyez assuré qu'un bon VPN vous offrira une sécurité, une confidentialité et un anonymat en ligne supérieurs à ceux d'un point d'accès Wi-Fi public.

Tarifs VPN

Choisir son fournisseur VPN en fonction du prix est judicieux. Après tout, nous souhaitons tous dépenser le moins possible chaque mois, n'est-ce pas ?

Mais se concentrer uniquement sur le prix peut être une erreur. Vous recherchez un fournisseur VPN qui protège votre confidentialité en ligne et chiffre les données que vous envoyez et recevez. Vous voulez qu'il soit fiable et qu'il se connecte rapidement. Tous ces facteurs sont aussi importants, voire plus, que le prix.

Cela signifie que la plupart des fournisseurs de VPN pratiquent des tarifs similaires, généralement compris entre 9,99 $ et 12,99 $/mois, à quelques exceptions près. Cependant, lorsque vous comparez les prix, assurez-vous de bien comprendre ce que vous obtenez.

Par exemple, un fournisseur peut vous facturer seulement 4,99 $ par mois pour une protection VPN sur un seul appareil. Cependant, il peut facturer 9,99 $ par mois pour le même service sur dix appareils. Vous pouvez également réduire vos frais mensuels en souscrivant un abonnement plus long. Vous dépenserez généralement moins par mois avec un abonnement VPN d'un an qu'avec un abonnement mensuel.

Existe-t-il une version gratuite ?

De nombreux fournisseurs de premier plan proposent des versions gratuites de VPN. Cependant, ces versions peuvent comporter des limitations, par exemple concernant la quantité de données utilisables.

Certains fournisseurs de VPN proposent des essais gratuits de leurs versions payantes. La période d'essai dure généralement environ un mois. Certains permettent d'accéder à la plupart des fonctionnalités VPN du service payant, mais des restrictions de données peuvent s'appliquer.

Si vous souscrivez à un essai gratuit, vous fournirez les mêmes informations personnelles et de paiement que si vous souscriviez à un service payant. Vous pouvez résilier votre compte avant la fin de la période d'essai. À défaut, le fournisseur vous facturera l'utilisation du service.

Veuillez noter que certains VPN gratuits peuvent collecter et partager ou vendre vos données à des tiers à des fins de marketing, tandis que d'autres peuvent ne pas bloquer les publicités.

Nombre de serveurs

Plus important que le prix, c'est le nombre de serveurs proposés par votre fournisseur VPN. En général, plus il y a de serveurs, mieux c'est.

Pourquoi ? Les VPN qui n'offrent pas beaucoup de serveurs sont souvent confrontés à des vitesses de connexion lentes. Cela peut poser problème si vous vous connectez pour la première fois à un VPN et que vous commencez à télécharger des fichiers ou à regarder des vidéos en streaming.

Si le nombre d'utilisateurs sur un même serveur est trop élevé, celui-ci peut être surchargé. Dans ce cas, vous constaterez un ralentissement de votre vitesse de navigation.

Lorsque vous choisissez un fournisseur VPN, assurez-vous de choisir un fournisseur disposant d'un nombre élevé de serveurs. Combien de serveurs sont suffisants ? Il n'y a pas de réponse unique. Cependant, les services VPN dotés de 1 000 serveurs ou plus sont moins susceptibles d'être surchargés.

8. Comment un VPN protège-t-il votre adresse IP et votre confidentialité ?

En résumé, un VPN crée un tunnel de données entre votre réseau local et un nœud de sortie situé à un autre endroit, parfois à des milliers de kilomètres, donnant l'impression que vous vous trouvez ailleurs. Cet avantage vous permet de profiter de votre liberté en ligne et d'accéder à vos applications et sites web préférés lors de vos déplacements.

Voici un aperçu du fonctionnement d'un réseau privé virtuel. Un VPN utilise le chiffrement pour brouiller les données lors de leur transmission sur un réseau Wi-Fi. Le chiffrement rend les données illisibles. La sécurité des données est particulièrement importante lors de l'utilisation d'un Wi-Fi public, car elle empêche toute autre personne sur le réseau d'écouter votre activité en ligne.

La confidentialité revêt un autre aspect. Sans VPN, votre fournisseur d'accès à Internet peut consulter l'intégralité de votre historique de navigation. Avec un VPN, votre historique de recherche est masqué. En effet, votre activité en ligne est liée à l'adresse IP du serveur VPN, et non à la vôtre.

Un fournisseur VPN peut avoir des serveurs partout dans le monde. Cela signifie que vos recherches peuvent provenir de n'importe lequel d'entre eux. Notez que les moteurs de recherche suivent également votre historique de recherche, mais ils associeront cette information à une adresse IP qui n'est pas la vôtre. Un VPN préserve la confidentialité de vos activités en ligne.

9. Que cache un VPN ?

Les VPN peuvent cacher de nombreuses informations susceptibles de mettre votre vie privée en danger, notamment :

Votre historique de navigation

Ce n'est un secret pour personne : lorsque vous naviguez sur Internet, votre fournisseur d'accès à Internet et votre navigateur web peuvent suivre toutes vos activités. De nombreux sites web que vous consultez peuvent également conserver un historique. Les navigateurs web peuvent suivre votre historique de recherche et relier cette information à votre adresse IP.

Voici deux exemples de raisons pour lesquelles vous pourriez vouloir préserver la confidentialité de votre historique de navigation. Vous souffrez peut-être d'un problème de santé et recherchez des informations sur les traitements disponibles sur Internet. Sans VPN, vous partagez automatiquement ces informations et risquez de recevoir des publicités ciblées susceptibles d'attirer l'attention sur votre maladie.

Ou peut-être souhaitez-vous simplement consulter les tarifs aériens pour un vol le mois prochain. Les sites de voyage que vous consultez savent que vous recherchez des billets et ne vous proposent peut-être pas les tarifs les moins chers.

Ce ne sont là que quelques exemples isolés. N'oubliez pas que votre fournisseur d'accès à Internet peut vendre votre historique de navigation. Même la navigation dite privée peut ne pas être aussi privée que vous le pensez.

Votre adresse IP et votre localisation

Dès que vous vous connectez à Internet, votre adresse IP est visible par tous les internautes. Cela permet aux pirates, aux FAI et à d'autres organisations de suivre facilement vos activités en ligne. Votre adresse IP peut être utilisée par les FAI pour collecter des données sur votre navigation, restreindre l'accès à certains sites et même ralentir votre connexion internet. Les cybercriminels peuvent l'utiliser à des fins malveillantes. Même si vous naviguez anonymement sur Internet et que vous n'utilisez pas votre vrai nom, votre adresse IP peut être utilisée pour vous identifier.

Quiconque obtient votre adresse IP peut accéder à vos recherches sur Internet et à votre localisation. Imaginez votre adresse IP comme l'adresse de retour que vous inscrivez sur une lettre. Elle peut vous mener à votre appareil.

Heureusement, un VPN peut masquer votre adresse IP en redirigeant votre trafic vers l'un de ses serveurs. Ainsi, toute personne surveillant le Web ne pourra pas suivre votre activité en ligne ni votre localisation.

Parce qu'un VPN utilise une adresse IP qui n'est pas la vôtre, il vous permet de préserver votre confidentialité en ligne et de naviguer anonymement sur le Web. Vous êtes également protégé contre la collecte, la consultation ou la vente de votre historique de recherche. Veuillez noter que votre historique de recherche peut rester visible si vous utilisez un ordinateur public ou un ordinateur fourni par votre employeur, votre établissement scolaire ou une autre organisation.

Votre emplacement de streaming

Vous pouvez payer pour des services de streaming qui vous permettent de regarder des événements sportifs professionnels, par exemple. Lorsque vous voyagez à l'étranger, ces services peuvent ne pas être disponibles. Il existe des raisons légitimes à cela, notamment les conditions contractuelles et la réglementation en vigueur dans d'autres pays. Cependant, un VPN vous permettra de choisir une adresse IP dans votre propre pays. Cela vous permettra d'accéder à tous les événements diffusés sur votre service de streaming. Vous éviterez également l'enregistrement de données ou les limitations de débit.

Votre appareil

Les VPN peuvent protéger vos appareils, notamment vos ordinateurs de bureau, portables, tablettes et smartphones, des regards indiscrets. Vos appareils peuvent être une cible privilégiée pour les cybercriminels lorsque vous êtes en ligne, surtout si vous utilisez un réseau Wi-Fi public. En résumé, les VPN protègent les données que vous envoyez et recevez sur vos appareils, empêchant ainsi les pirates de suivre vos moindres mouvements.

Activisme Web pour préserver la liberté sur Internet

Nous espérons que vous n'êtes pas surveillé par une organisation, mais tout est possible. N'oubliez pas qu'un VPN empêche votre fournisseur d'accès à Internet de consulter votre historique de navigation. Vous êtes donc protégé si une organisation demande à votre fournisseur d'accès des informations sur votre activité en ligne. Si votre fournisseur VPN n'enregistre pas votre historique de navigation, un VPN peut contribuer à protéger votre liberté d'utiliser Internet.

10. Que ne cache pas un VPN ?

Les VPN offrent de nombreux avantages en matière de confidentialité et de sécurité en ligne, mais ils n'offrent pas une protection complète de la confidentialité, car il y a encore certaines choses que les VPN ne peuvent pas cacher.

Activité du compte

Un VPN peut chiffrer votre trafic web, masquer votre adresse IP et usurper votre localisation, mais il ne vous protège pas du suivi des services en ligne. Lorsque vous vous inscrivez sur un site web ou un service en ligne, l'entreprise peut toujours suivre vos activités sur sa propre plateforme. Ainsi, si vous utilisez Gmail, Facebook ou Twitter avec un VPN activé, les activités de votre compte ne seront pas masquées.

Informations de paiement

Un homme saisit les détails de paiement d'une carte sur un ordinateur portable

L'activation d'un VPN peut vous protéger des pirates et des espions, mais pas des fraudes financières. Lorsque vous effectuez des achats en ligne avec une carte de crédit ou PayPal, l'entreprise peut accéder à vos informations de paiement. Même avec un VPN, il est important de prendre des précautions supplémentaires lors de vos achats en ligne et de toujours utiliser des moyens de paiement sécurisés.

Logiciels malveillants et virus

Les VPN peuvent grandement protéger votre système des intrus, mais peuvent-ils vous protéger des logiciels malveillants ? Malheureusement, utiliser un VPN pour naviguer sur Internet n'empêchera pas les logiciels malveillants ou les virus d'infecter votre appareil. Cela peut même aggraver la situation, car les VPN peuvent vous rediriger vers des réseaux non fiables susceptibles de contenir des logiciels malveillants.

Même si vous utilisez un VPN, il est important d'avoir un bon antivirus installé sur votre appareil, si vous souhaitez rester à l'abri des attaques malveillantes.

Adresse MAC de l'appareil

Votre VPN peut masquer votre adresse IP, mais pas l'adresse MAC (Media Access Control) de votre appareil. Il s'agit d'un identifiant unique attribué à chaque appareil connecté au réseau et qui permet de suivre vos activités.

Utilisation des données

Votre FAI pourra toujours voir votre consommation de données, même si vous utilisez un VPN. De plus, certains FAI imposent des plafonds de données mensuels, et ces restrictions s'appliquent même avec un VPN.

11. Puis-je configurer l’accès VPN sur plusieurs appareils ?

Si vous êtes un consommateur moyen, vous utiliserez probablement entre 3 et 5 appareils. Idéalement, vous pourrez utiliser un VPN sur tous vos appareils simultanément.

Combien coûte cette option ? Si le prix est un critère important pour vous, un VPN gratuit pourrait vous sembler la meilleure option. Cependant, gardez à l'esprit que certains services VPN peuvent être gratuits à première vue, mais vous devrez faire des compromis,

comme voir des publicités fréquentes ou voir vos informations personnelles collectées et vendues à des tiers. En comparant les options payantes et gratuites, vous constaterez peut-être que les VPN gratuits :

- Ne fournit pas les protocoles les plus récents ou les plus sécurisés

- Ne fournit pas la bande passante et la vitesse de connexion les plus élevées pour les utilisateurs gratuits

- A un taux de déconnexion plus élevé

- Peu de serveurs dans de nombreux pays du monde

- Aucun support fourni

De nombreux éléments sont à prendre en compte lors du choix d'un VPN. Soyez donc vigilant afin de choisir le VPN adapté à vos besoins. Quel que soit le fournisseur choisi, soyez assuré qu'un bon VPN offrira plus de sécurité, de confidentialité et d'anonymat en ligne qu'un point d'accès Wi-Fi public.

12. Avez-vous besoin d’un VPN à la maison ?

Et si vous vous connectez à Internet depuis chez vous ? Avez-vous besoin d'un VPN ?

Probablement pas. Lorsque vous configurez votre réseau Wi-Fi domestique, vous le protégez probablement déjà par un mot de passe. Vous n'avez donc probablement pas besoin de la sécurité supplémentaire d'un VPN pour protéger votre activité en ligne.

Investir dans un VPN pour un usage domestique peut être un gaspillage d'argent, à moins que vous ne souhaitiez garder votre navigation Web privée vis-à-vis de votre fournisseur d'accès Internet (FAI) ou si vous choisissez d'accéder à du contenu en streaming ou à des actualités sportives auxquelles vous ne pouvez pas accéder depuis votre emplacement.

Vous pourriez investir dans un fournisseur de services VPN pour accéder à Internet depuis chez vous, mais ce n'est pas une solution judicieuse financièrement. Il est important de noter que vous pourriez envisager un VPN gratuit, mais ces services peuvent couvrir leurs coûts par d'autres moyens, comme la vente de vos données à des tiers à des fins marketing.

Il existe des exceptions à la règle selon laquelle vous pourriez envisager d'utiliser un VPN à domicile. Vous pourriez envisager d'utiliser un VPN si vous craignez que votre FAI surveille votre activité en ligne. Si vous vous connectez à Internet via un VPN, votre fournisseur d'accès à Internet ne pourra pas voir ce que vous faites en ligne. En revanche, l'entreprise qui fournit votre service VPN, elle, le pourra. Si vous faites davantage confiance à cette entreprise qu'à votre fournisseur d'accès à Internet, utiliser un VPN à domicile peut être judicieux.

Il existe une autre raison d'utiliser un VPN. Il peut vous permettre de regarder du contenu en streaming ou des événements sportifs qui ne sont pas disponibles dans votre région. N'oubliez pas de bien comprendre les accords contractuels que vous avez conclus avec votre fournisseur de services de streaming. De plus, les réglementations gouvernementales en vigueur dans d'autres régions ou pays peuvent rendre cette pratique déconseillée.

13. Terminologie VPN

Apprendre les VPN peut sembler nécessiter un vocabulaire spécialisé. Voici un glossaire avec les définitions des termes les plus courants.

Cryptage AES

Le chiffrement est essentiel pour protéger vos données contre la lecture par des pirates informatiques, des entreprises privées et peut-être même des agences gouvernementales. Le chiffrement brouille vos données afin qu'elles ne puissent être déchiffrées sans une clé de déchiffrement spécifique. AES, abréviation de Advanced Encryption Standard, est une méthode de chiffrement développée par les cryptographes belges Joan Daemen et Vincent Rijmen. En 2002, AES est devenue la norme fédérale de chiffrement aux États-Unis. Depuis, elle est également devenue la norme de chiffrement dans le reste du monde.

Historique du navigateur

Un enregistrement de toute votre activité Internet à l'aide d'un navigateur Web particulier, y compris les mots-clés que vous avez recherchés et les sites Web que vous avez visités.

Restrictions géographiques

L'une des principales raisons pour lesquelles les gens utilisent les VPN ? Ils souhaitent contourner les restrictions géographiques. Ces restrictions sont souvent mises en place par des entreprises de divertissement qui souhaitent distribuer du contenu uniquement dans certaines régions.

Par exemple, Netflix peut proposer du contenu aux États-Unis, mais pas au Royaume-Uni. Il peut également proposer des programmes au Royaume-Uni auxquels les utilisateurs Netflix aux États-Unis ne peuvent pas accéder. En utilisant un VPN avec une adresse IP basée au Royaume-Uni, les utilisateurs aux États-Unis peuvent essayer d'accéder à des programmes Netflix qui ne sont pas disponibles dans leur pays.

Les services VPN (et leurs connexions) masquent la localisation de votre connexion Internet. Consultez les conditions d'utilisation de votre service de streaming et notez que certains pays peuvent imposer des sanctions en cas d'utilisation d'un VPN pour contourner leurs règles.

Historique de recherche Google

Un journal de toutes vos recherches sur Internet à l'aide du moteur de recherche Google.

Adresse IP

IP signifie Internet Protocol et une adresse IP est une chaîne de chiffres et de points qui identifie un ordinateur qui utilise le protocole Internet pour envoyer et recevoir des données sur un réseau.

IPsec

IPsec est un ensemble de protocoles ou de règles qu'un réseau privé virtuel utilise pour sécuriser une connexion privée entre deux points, généralement un appareil comme un ordinateur portable ou un smartphone, et Internet. Sans ces protocoles, un VPN ne peut pas chiffrer les données et garantir la confidentialité des données d'un utilisateur. IPsec signifie Internet Protocol Security.

FAI

Abréviation de Fournisseur d'Accès Internet (FAI), il s'agit du service que vous payez pour vous connecter à Internet. Les FAI peuvent enregistrer votre historique de navigation et le vendre à des tiers à des fins marketing ou autres.

Interrupteur d'arrêt

Les utilisateurs s'inscrivent auprès de fournisseurs VPN pour sécuriser leurs données et leur confidentialité en ligne. Mais que se passe-t-il en cas de panne de connexion réseau ? Votre ordinateur ou appareil mobile utilisera par défaut l'adresse IP publique fournie par votre FAI. Votre activité en ligne est alors vulnérable au suivi. Cependant, un kill switch empêche ce phénomène. En cas de panne de connexion de votre fournisseur VPN, la fonction kill switch coupera complètement votre connexion à Internet. Ainsi, votre activité en ligne ne sera pas suivie par d'autres. Tous les fournisseurs VPN ne proposent pas cette fonctionnalité ; pensez-y lorsque vous comparez les offres.

L2TP

L'acronyme L2TP signifie Layer 2 Tunneling Protocol (protocole de tunneling de couche 2). Il s'agit d'un ensemble de règles permettant aux fournisseurs d'accès à Internet d'activer les VPN. Cependant, L2TP ne chiffre pas les données et n'offre donc pas une confidentialité totale aux utilisateurs. C'est pourquoi L2TP est souvent utilisé avec IPsec pour protéger la confidentialité en ligne des utilisateurs.

Wi-Fi public

Un réseau sans fil public vous permet de connecter votre ordinateur ou autre appareil à Internet. Les réseaux Wi-Fi publics sont souvent non sécurisés et vulnérables aux pirates informatiques.

Moteur de recherche

Un service qui vous permet de rechercher des informations à l'aide de mots-clés sur Internet. De nombreux moteurs de recherche populaires enregistrent votre historique de recherche et peuvent monétiser ces informations.

Fournisseur de services

Une entreprise qui fournit un réseau privé virtuel, acheminant essentiellement votre connexion via un serveur distant et cryptant vos données.

Connexions simultanées

Vous avez probablement de nombreux appareils connectés simultanément à Internet, de votre smartphone à votre ordinateur portable en passant par l'ordinateur de bureau de votre bureau. De nombreux fournisseurs de VPN offrent désormais une protection pour toutes vos connexions Internet simultanées sous un seul compte. C'est important : pensez à vous connecter à votre VPN avant de naviguer sur Internet depuis votre ordinateur portable. Mais si votre smartphone n'est pas protégé par un VPN sécurisé, votre navigation sur cet appareil ne sera pas protégée.

Réseau privé virtuel

Un VPN vous offre confidentialité et anonymat en ligne en créant un réseau privé à partir de votre connexion Internet publique. Il masque votre adresse IP pour préserver la confidentialité de vos activités en ligne. Il fournit des connexions sécurisées et chiffrées pour une confidentialité et une sécurité accrues des données que vous envoyez et recevez.

Connexion VPN

Une connexion réseau privé virtuel vous permet d'accéder à Internet via un serveur distant, de masquer votre emplacement réel et votre historique de navigation et de crypter vos données.

Confidentialité VPN

Cela fait référence à la confidentialité offerte par un VPN. Par exemple, un VPN chiffre vos données, masque votre localisation, votre historique de navigation et les données que vous transmettez sur Internet.

Client VPN

Les clients VPN facilitent la connexion à un réseau privé virtuel. En effet, il s'agit du logiciel installé sur votre ordinateur, téléphone ou tablette. La plupart des systèmes d'exploitation courants, comme Android, Windows et iOS, sont préinstallés avec un logiciel client VPN. Cependant, de nombreux utilisateurs choisissent d'utiliser des clients VPN tiers offrant des fonctionnalités et des interfaces utilisateur différentes.

J'espère que l'article ci-dessus vous sera utile !

Voir aussi les articles suivants :