Comment obtenir Sabre V2 dans Blox Fruits

Blox Fruits offre un incroyable arsenal d'armes avec lesquelles les joueurs peuvent se battre, et la Saber Version 2 (V2) est une excellente lame à ajouter à votre inventaire. C'est

Aujourd'hui, il est très facile pour un pirate informatique de pirater un site Web qui n'est pas sécurisé. Même une seule faille dans le site Web ou l'application permet au pirate informatique de le pirater facilement à l'aide de différentes méthodes. Et une attaque DDoS est l'une des méthodes les plus utilisées pour cela. À l'aide d'une attaque DDoS, n'importe quel petit site Web peut être écrasé très facilement. Alors, comprenons-le plus profondément.

Contenu

Avant d'apprendre à effectuer une attaque DDoS, vous devez comprendre ce qu'est une attaque DDoS.

DDoS signifie « D istributed D enial o f S ervice ». Une attaque DDoS est une cyberattaque dans laquelle un auteur cherche à rendre un site Web, un réseau ou une machine indisponible pour son ou ses utilisateurs prévus en interrompant temporairement les services de l'hôte connecté à Internet. De telles attaques sont généralement menées en frappant la ressource cible telle que les serveurs Web, les réseaux, les e-mails, etc. avec trop de demandes en même temps. Pour cette raison, le serveur ne répond pas à toutes les demandes en même temps et entraîne son blocage ou son ralentissement.

Chaque serveur a une capacité prédéfinie de traitement des demandes à la fois et il ne peut traiter que ce nombre de demandes à ce moment-là. Afin de mettre en œuvre une attaque DDoS sur un serveur, un grand nombre de requêtes sont envoyées en une seule fois au serveur. De ce fait, la transmission des données entre le serveur et l'utilisateur se déconnecte. En conséquence, le site Web se bloque ou tombe temporairement en panne car il perd la bande passante qui lui est allouée.

Une attaque DDoS peut être évitée en :

Voici les outils couramment utilisés pour effectuer une attaque DDoS.

1. Némésis

Il est utilisé pour générer des paquets aléatoires. Cela fonctionne sur les fenêtres. En raison de la nature du programme, si vous disposez d'un antivirus, il sera très probablement détecté comme un virus.

2. Terre et LaTierra

Cet outil est utilisé pour l'usurpation d'adresse IP et l'ouverture des connexions TCP .

3. Panthère

Cet outil peut être utilisé pour inonder le réseau d'une victime avec plusieurs paquets UDP .

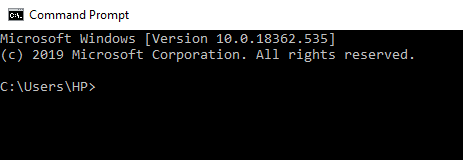

Si vous êtes curieux de savoir comment effectuer une attaque DDoS et fermer n'importe quel site Web, continuez à lire cet article car dans cet article, une méthode étape par étape est donnée pour effectuer une attaque DDoS à l'aide de l'invite de commande (CMD).

Pour effectuer une attaque DDoS sur un site Web à l'aide de l'invite de commande (CMD), procédez comme suit :

Remarque : Pour effectuer cette attaque, vous devez disposer d'une bonne connexion Internet avec une bande passante illimitée.

1. Sélectionnez le site Web sur lequel vous souhaitez effectuer l'attaque DDoS.

2. Trouvez l'adresse IP de ce site Web en suivant ces étapes.

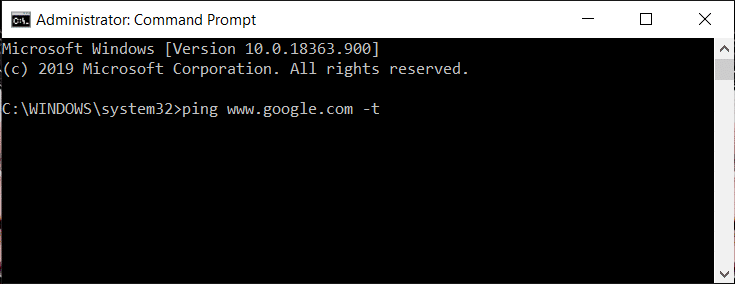

une. Ouvrez l'invite de commande .

b. Entrez la commande ci-dessous et appuyez sur la touche Entrée.

ping www.google.com –t

Remarque : remplacez www.google.com par le site Web sur lequel vous souhaitez effectuer l'attaque DDoS.

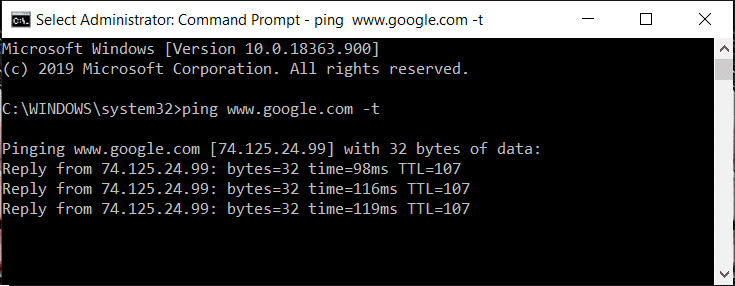

c. Vous verrez l'adresse IP du site Web sélectionné dans le résultat.

Remarque : l'adresse IP ressemblera à : xxx.xxx.xxx.xxx

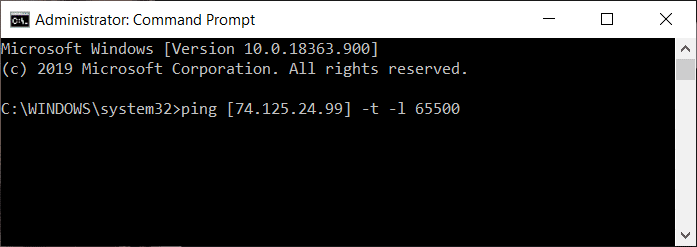

3. Après avoir obtenu l'adresse IP, tapez la commande ci-dessous dans l'invite de commande.

ping [adresse IP du site Web sélectionné] –t –l 65500

En utilisant la commande ci-dessus, l'ordinateur victime sera ping avec des paquets de données infinis de 65500.

Dans la commande ci-dessus :

4. Appuyez sur le bouton Entrée pour exécuter la commande et assurez-vous d'exécuter la commande pendant des heures.

Remarque : Afin de rendre l'attaque plus efficace, vous devez effectuer une attaque sur le site Web de la victime avec des pings provenant de plusieurs ordinateurs. Pour ce faire, exécutez simplement la même commande ci-dessus sur plusieurs ordinateurs en même temps.

5. Maintenant, visitez le site Web après 2 ou 3 heures. Vous remarquerez que le site Web est temporairement indisponible ou que le serveur y affiche le message d' indisponibilité .

Ainsi, en suivant attentivement chaque étape, vous pourrez effectuer une attaque DDoS réussie sur un site Web en utilisant simplement l'invite de commande pour l'arrêter ou le bloquer temporairement.

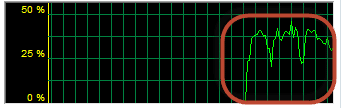

Vous pouvez également voir l'effet de l'attaque DDoS sur le site Web ciblé à l'aide du gestionnaire de tâches et en affichant les activités du réseau.

Pour voir l'effet de l'attaque DDoS sur le site Web ciblé, procédez comme suit.

1. Ouvrez le gestionnaire de tâches sur l'ordinateur.

2. Cliquez avec le bouton droit et sélectionnez Démarrer le gestionnaire de tâches .

3. Vous remarquerez six onglets sous la barre de menu. Cliquez sur la mise en réseau

4. Vous verrez des résultats similaires aux résultats montrés dans la figure ci-dessous.

Lisez aussi : Comment installer Linux Bash Shell sur Windows 10

La conclusion est que si l' attaque DDoS sur le site Web ciblé réussit , vous pourrez voir l'augmentation des activités du réseau que vous pouvez facilement vérifier à partir de l'onglet réseau du gestionnaire de tâches.

Blox Fruits offre un incroyable arsenal d'armes avec lesquelles les joueurs peuvent se battre, et la Saber Version 2 (V2) est une excellente lame à ajouter à votre inventaire. C'est

Les thèmes MIUI peuvent être une bouffée d'air frais pour un utilisateur Xiaomi Android. Cela leur permet de changer l'apparence de leur téléphone aussi souvent que leurs humeurs. Si vous êtes un MIUI

Les astuces peuvent rendre le processus de jeu plus amusant et vous faire gagner beaucoup de temps. En fait, les astuces sont si importantes dans les Sims 4 que même les développeurs du jeu

Il est indéniable que les applications de messagerie, comme Gmail, ont une influence significative sur la façon dont nous interagissons aujourd'hui, tant sur le plan social que professionnel. Ils vous permettent

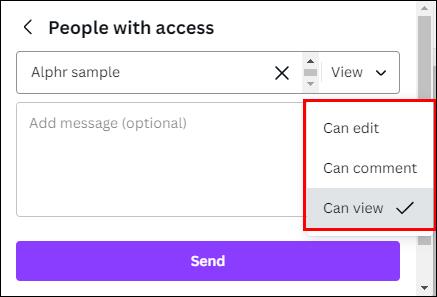

Si vous recherchez un outil de gestion de projet pour les petites entreprises ou les grandes organisations et que vous avez limité votre choix à Monday.com ou Asana, nous

https://www.youtube.com/watch?v=st5MKQIS9wk Vous n'avez pas besoin d'être un criminel recherché ou un homme mystérieux international pour avoir besoin d'un numéro de téléphone temporaire.

En tant que l'un des réseaux sociaux les plus populaires, Instagram offre de nombreuses fonctionnalités intéressantes à ses utilisateurs. Même si elle est fiable la plupart du temps, l'application

Essayez-vous de trouver le profil Instagram de quelqu'un et tout ce que vous obtenez est « Utilisateur introuvable » ? Ne t'inquiète pas; tu n'es pas le seul. Ce

La connexion de votre compte Spotify et Discord permet à vos amis de chaîne de voir la musique que vous écoutez pendant la diffusion. Ils ont la possibilité d'écouter

Si vous possédez une petite entreprise, vous saurez à quel point faire des courses peut être exigeant. Vous devez suivre de nombreuses choses pour vous assurer que tout se passe bien.

Un nouveau kit Nintendo Labo Toy-Con est en route, réjouissez-vous les fans de créations en carton ! Nintendo vient de publier une vidéo qui examine de près le

Les notifications de Google Chrome ont été initialement configurées pour profiter aux utilisateurs, mais elles sont plutôt gênantes pour beaucoup. Si vous êtes du genre à préférer ne pas

L’une des applications de messagerie les plus utilisées au monde est WhatsApp. Ainsi, où que vous alliez, si une connexion Wi-Fi est disponible, vous pouvez continuer à utiliser

Le temps est venu. Le vaisseau spatial Cassini de la NASA a effectué son dernier plongeon de fin de mission dans l'atmosphère de Saturne après une tournée épique de 13 ans dans le monde.

Au cours des deux années qui ont suivi le lancement de l'Apple Watch originale, l'appareil a fait des pas de géant en termes de ce qu'il offre aux coureurs. L'Apple Watch

Si vous vous êtes déjà brouillé avec un ami ou un membre de votre famille, vous l'avez peut-être supprimé de votre liste de contacts sur votre iPhone. Mais que se passe-t-il si tu veux

Google Docs a parcouru un long chemin depuis le simple traitement de texte jusqu'à devenir un outil puissant intégrant des fonctionnalités de texte créatives. Par exemple,

https://www.youtube.com/watch?v=CtGZBDaLJ50 Instagram est une étrange bête. Bien qu’il soit extrêmement convivial, certains aspects vous inciteront à recourir

Si vous utilisez beaucoup Facebook Messenger, il est probable que vous ayez accidentellement supprimé des messages entre vous et vos amis. Peut-être que tu essayais de

Canva s'épanouit en offrant une expérience exceptionnelle aux designers débutants. Quels que soient les éléments que vous souhaitez incorporer dans vos conceptions, il vous suffit de les faire glisser et